什么是防火墙?认识防火墙功能

防火墙(Firewall)可以说是网络安全最核心技术之一,隔离并保护内部网络免受外部威胁。无论是企业内部网络还是个人设备,防火墙都可以为其过滤可疑流量,阻挡恶意攻击。本文将介绍防火墙功能、运作原理及各式类型。

「防火墙」是什么?

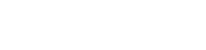

防火墙(Firewall)是最常见的网络安全系统之一。如同现实世界的墙,防火墙可用来隔离不同的网络空间,例如特定服务器、设备、内部网络与互联网之间等等。防火墙就像是边境管制单位,监视与控制进出特定网络范围内的流量,以阻绝恶意网络攻击,保护范围内免于外来的威胁。

【防火牆示意圖】

晟崴小知识:

晟崴小知识:

内部网络(英文:Intranet)简称内网,也叫做私有网络(英文:Private Networks),为封闭的网络系统,只有经过授权的设备可以使用内网。内网连接企业或组织内部的设备,让彼此可相互通讯。由于经过授权,内网也常被预设为可信任的网络。相反,互联网(Internet)由多个互相连接的网络系统组成,任何设备都有权限使用,被视为不可信任的网络。而防火墙通常就设在内网和互联网之间,保护信息安全。

防火墙 3 大功能

可以监视与控制进出流量的防火墙在资安方面有以下三大功能:

- 保护私有网络:防火墙可封锁未经授权的用户,避免机敏数据外泄;或是有可疑活动的流量,初步阻挡恶意攻击的流量进入内网。

- 管理私有网络:除了恶意攻击,防火墙也依照组织或企业的需求,封锁来自特定网站的流量。例如,学校可以阻挡成人网站,或企业可以限制员工浏览社交网站等等。另一方面,防火墙也能控制由内向外传输的数据,避免有人利用内部网络进行非法行为、发动网络攻击。

- 记录流量数据:防火墙同时会收集流量进出的连接数据,例如用户访问数据、数据传输量、可疑活动、违规行为等。

防火墙的运作原理

防火墙有多种形式,可以是硬件设备,也可以是设置于软件上,或建立在由两者组合而成的系统上。一旦设置完成,防火墙开始 24 小时全年无休扫描传递进和出内部网络或服务器的信息包(小片段的数据)、侦测潜在资安威胁,并阻挡可疑流量进入内部。

譬如说,有企业员工在办公室使用公司电脑浏览某网页,该网页的信息即会送至企业电脑中。防火墙的作用就在于此,检查进入公司内部网络空间的流量,判断传送进来的数据是否安全、有没有夹带恶意程序。防火墙判断为安全流量,就会放行,用户即可在电脑上看到该网站的内容。反之,防火墙如果侦测到可疑活动,就会阻挡流量进入,并提出警告。

那防火墙是怎么允许流量进出特定范围的呢?一般来说,资安人员会设置固定的规则,或是导入 AI,让防火墙动态学习判断标准,借此筛选和控制流量。防火墙会依据规则,检视下列项目:

- 流量来源:从外发送到内网的数据从哪里来的?通过通信来源的 IP 地址确认。

- 流量目的地:通信的目的地是内网中的哪一项 IT 资源?同样可以通过 IP 地址确认通信目的地。

- 数据包协议(Packet Protocols):数据传输使用哪一种数据包通信协议?为了减轻数据运输时的系统运作负担,会将数据切成小段落,切出来的数据片段就称为「数据包(Packet)」。而通信协议是一套规则,两台电脑/系统要互相传输信息,双方需要遵守相同规则,才能理解彼此。可以把通信协议想象成电脑之间的共通语言,信息间的互通有无变得容易。

- 应用程序协议(Application Protocols):除了数据包以外,防火墙也会检查应用程序的通信协议种类,来判断流量的安全性。

防火墙类型介绍

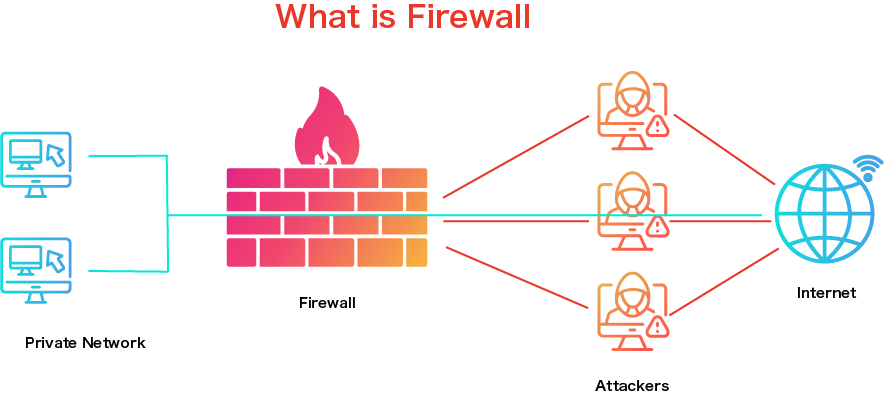

防火墙基本概念简单,实际运用上变化与类型繁多,可依照保护范围、网络部署位置、防火墙形式,以及数据过滤方式来分类。

【防火牆類別示意圖】

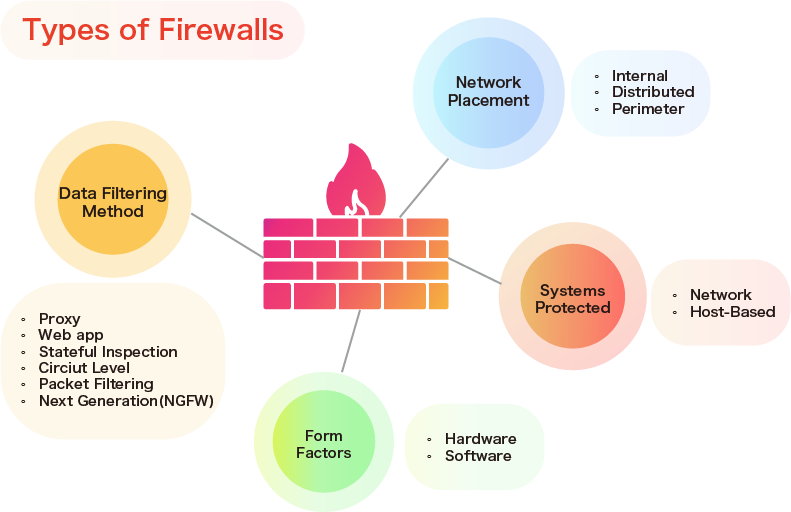

一、保护范围

- 网络防火墙 Network Firewall:用来隔离受信任与不受信任的网络空间的防火墙。

- 主机防火墙 Host-Based Firewall:设置于单一电脑或是设备上的防火墙,仅用来监控进出该主机的流量。

【主機型防火牆 vs 網路防火牆差別示意圖】

二、网络部署的 3 个位置

- 内部防火墙 Internal Firewall:监控与过滤内网里的连接和流量,防范可能已经渗入内部的网络资安威胁。

- 外围防火墙 Perimeter Firewall:设置于内网与互联网之间,作为外来威胁的第一道防线。

- 分散式防火墙 Distributed Firewall:同时顾及内网中与来自外部的攻击,保护企业/组织的整体网络基础设施。

三、防火墙形式

- 硬件防火墙 Hardware Firewall:实体防火墙,同时连接至内网(或主机)与互联网,可独立于主机运行。

- 软件防火墙 Software Firewall:以软件形式设置的防火墙,可建立于服务器、虚拟机等位置,提供云端安全防护。

晟崴小知识:

晟崴小知识:

虚拟机(Virtual Machine)是什么?虚拟机为在一个实体硬件上切割出来的独立运算环境,有自己的操作系统、应用程序和运算资源,功能如同实体电脑,但无需另外的硬件设备。

四、数据过滤的 7 种方式

数据过滤指防火墙检查进出其范围流量和网络连接的方式,不同的数据过滤法,对网络威胁的防御效果也有所不同。以下介绍 7 种常见的防火墙过滤流量的类型。

- 静态数据包过滤防火墙 Static Packet Filtering Firewall:以固定的规则过滤进出的数据包,只允许符合条件的流量通过。但无法追踪连接的状态,因此对复杂攻击防御效果有限。

- 电路网关防火墙 Circuit-Level Gateway Firewall:检查 TCP/IP 协议套件进行资安保护,只会允许已建立的连接进行数据传输。电路网关防火墙速度较快,但无法深入检查数据包内容。

- 状态检测防火墙 Stateful Inspection Firewall:能够追踪网络连接的状态,并根据上下文动态过滤数据包。可辨识合法与不合法的连接,保护内部网络不受外部威胁,安全性较静态数据包过滤防火墙高。

- 代理防火墙 Proxy Firewall:设置代理服务器转发访问请求,隐藏内部网络的真实 IP 地址,增加安全层级。能过滤进出流量,并且可以在转发时对请求进行检查。

- 次世代防火墙 Next Generation Firewall:结合传统防火墙与其他安全技术,如入侵防御系统和应用识别功能,提供全面的安全防护。同时具备深度数据包检查,能识别和阻止复杂的攻击。

- Web 应用防火墙 Web Application Firewall(WAF):专注于保护网络应用程序(如 Google Doc、Microsoft 365、Netflix、Canva 等等),有效防止 SQL 注入攻击、跨站脚本(XSS)等攻击。可过滤 HTTP/HTTPS 这两种通信协议的流量,保护敏感数据。

- 混合防火墙 Hybrid Firewall:结合多种防火墙技术,提供全面的安全防护方案,适应不同网络环境的需求。同时使用状态检测、防代理和深度数据包检查等多种功能。

一定要有防火墙吗?使用防火墙的好处

防火墙可以提供企业和组织基础资安防护,避免外部威胁。通过监视和管制进出的流量,防火墙可以协助抵御以下的恶意网络攻击:

- DDoS 攻击:黑客针对目标系统同时送出大量的存取请求,占用频宽、消耗运算资源、瘫痪基础设施,让目标系统无法正常运作。防火墙的过滤流量功能,可侦测到异常流量,在 DDoS 攻击加剧前,及时抵御。

- APT 攻击:进阶持续性威胁(Advanced Persistent Threats,APT)攻击没有固定的手法,黑客通常长期潜伏于目标中,深入调查其运作模式和资安措施,再伺机进行高威胁性的网络攻击。防火墙过滤由外而来的恶意内容与未授权存取请求,降低 APT 攻击的威胁。

- 后门攻击:后门攻击利用可绕过安全防御系统的后门程序进行。有些系统开发团队会在系统中设置后门程序,可快速调整系统,排除错误。但后门程序也能被黑客利用来入侵系统。防火墙可以扫描系统中未授权的使用者,阻断后门攻击。

- 远程控制:防火墙可扫描连接到内部网络系统的装置和其相关资料,针对远程控制工具增加防护措施,避免黑客远程操控内部的装置。

- 计算机病毒:许多计算机病毒与恶意软件(例如木马程序、计算机蠕虫等)仍通过互联网传递,防火墙监控和筛选由外而来的流量,避免带有恶意程序码的流量进入内部。

- 垃圾电子邮件:垃圾电子邮件可能不会像是恶意程序一样造成严重的损害,但巨量的无用讯息还是可以瘫痪个别装置,并占用运算资源。此外,病毒和恶意程序也常夹带在电子邮件上传递。防火墙可以先阻挡垃圾电子邮件。

防火墙作为网络安全的第一道防线,不仅能有效防止攻击,还可以把关进出的连线与流量。随着网络环境的复杂性日增,防火墙的功能与技术也在不断演进,不同的防火墙类型为不同网络环境和环境提供适合的安全防护解决办法。晟崴科技的 Web 应用程序及 API 保护(WAAP)服务以 Web 应用防火墙为基础,针对应用程序发展更全面的资安保护。欢迎与我们联络,深入了解更多。

立即联络晟崴科技规划专属您的网络防线!