DDoS 攻擊是什麼?5 招教您保護網站

DDoS 攻擊是最常見的網路攻擊手法之一,用流量使系統停擺,殺傷力強大。根據統計,DDoS 攻擊造成服務中斷,讓企業平均一分鐘損失 6,000 美元。DDoS 攻擊究竟是什麼呢?為什麼會這麼可怕?背後運作原理是什麼?有什麼徵兆?可以如何防禦?本文將為您一一解答這些問題。

什麼是 DDoS 攻擊?

分散式阻斷服務(Distributed Denial-of-Service)攻擊,一般簡稱為 DDoS 攻擊,是一種網路攻擊的手法。以大量流量造成網路阻塞,耗費資源或癱瘓基礎設施,進而導致目標電腦、網頁或線上服務速度嚴重下降,或甚至無法照常運作。阻斷網頁或伺服器提供服務給其他正常的使用者。

DDoS 流量攻擊除了造成因服務中斷而帶來的財務損失、影響公司名聲和品牌形象以外,也可能是網路犯罪聲東擊西的伎倆,趁資安人員忙於應付流量攻擊時,竊取敏感資料、植入勒索軟體等。或是透過 DDoS 流量攻擊來向受害者施加壓力。因此做好流量攻擊的防禦,並留意其徵兆,是資安防護的重要課題。

DDos 攻擊原理說明

DDoS 流量攻擊可以想像成高速公路被人刻意塞滿了自動駕駛、又無目的的贓車。而需要移動的正常駕駛和乘客要不是上不了高速公路,就是卡在車流之間,動彈不得。高速公路也因此無法發揮本來的功用。

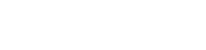

發動 DDoS 攻擊前,駭客首先會以木馬、殭屍病毒等惡意軟體感染,並遠端控制大量的電腦、行動裝置,或其他可連上網的設備(例如:物聯網設備)。而這一整群被控制的機器,通常會稱為「殭屍網路」或「機器人網路」。DDoS 攻擊中的大量流量,就是來自於聽命於駭客的殭屍電腦或裝置。建立好殭屍網路後,駭客的下一步就是操控殭屍們,對目標的電腦或是伺服器發出請求。所謂的請求,指的是使用者希望電腦系統執行的工作內容,例如:在文字編輯器中輸入文字、在電腦中開啟應用程式、在網頁上點擊按鈕等,都是送出請求。

一時之間收到大量流量和請求,很可能會造成被攻擊的目標系統過載,無法負荷或即時執行請求的內容。輕則處理速度降低,重則整個服務下線。即使殭屍網路已經被駭客挾持,作為犯罪工具,從殭屍網路發出的請求對於系統來說,仍算是來自合法網路裝置的流量。因此遭受 DDoS 攻擊的目標,也無法在短時間內分辨出正常流量和惡意流量,增加緩解 DDoS 攻擊的困難度。

【殭屍網路&DDoS 攻擊示意圖】

DoS 與 DDoS 一樣嗎?

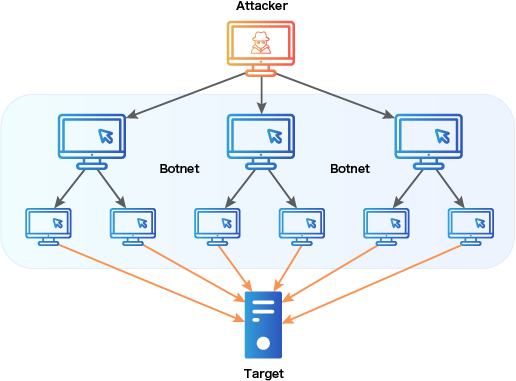

DoS(Denial-of-Service)攻擊和 DDoS 攻擊一樣,皆以耗盡網路或系統資源、阻斷服務為目的。兩者的差別在於 DoS 攻擊透過單一電腦進行,並非殭屍網路。也因此和 DDoS 攻擊比起來,DoS 攻擊的規模和傷害力還要較小,發動攻擊所需的時間也較長。同時,DoS 攻擊也因為形式較簡單,無論是偵測、緩解攻擊或追查流量來源都相對容易。DDoS 攻擊可以說是 DoS 攻擊的全面進階版。

【Dos 攻擊 vs DDoS 攻擊示意圖】

|

DoS (Denial-of-Service) 攻擊 |

DDoS (Distributed Denial-of-Service) 攻擊 |

|

|

攻擊流量來源 |

單一機器 |

大量機器 |

|

攻擊速度 |

慢 |

快 |

|

是否使用惡意軟體 |

否 |

是(木馬、殭屍病毒) |

|

資安威脅 |

較低 |

較高 |

常發生 DDoS 攻擊的 5 種產業

發動 DDoS 攻擊成本低廉,又可以對目標造成巨大損害,常常被利用來達到勒索錢財、攻擊競爭對手、進行抗爭運動、展開網路戰、宣揚理念或政治意圖、惡作劇等目的。目標電腦系統被癱瘓之後,營運中斷,除了直接財務損失,更可能進一步衍伸出名譽受損、失去客戶信任等問題。以發表宣言為目的的駭客也可以藉 DDoS 攻擊博得新聞版面。DDoS 攻擊的目標通常有以下共同點:獲利高、知名度高、有大量使用者及存有敏感資料。

DDoS 攻擊常針對以下產業:

電信和網路業

教育機構產業

遊戲業

遊戲業獲利多,又有大量玩家和玩家個資,產業關注度又高,可以說是 DDoS 攻擊最理想的目標。有些遊戲玩家甚至會自行修改遊戲,或使用拍照工具等第三方工具和外掛作弊軟體,也因此造成更多資安漏洞,讓駭客有機可趁。

政府及國防國安機構

對政府組織進行 DDoS 攻擊,癱瘓敵人運作,在戰爭中取得優勢。隨著俄烏戰爭延燒,來自俄羅斯的 DDoS 攻擊事件在一年間成長了 450%。除了對烏克蘭國防部發動 DDoS 攻擊以外,目標還包含了北約其他成員國的國家基礎設施,包含電信、電力、能源、水利、交通、醫療、金融、緊急救助系統等。除此之外,帶有政治動機的網路抗議者,也會針對政府組織發動 DDoS 攻擊。

【想更進一步瞭解網路攻擊如何運作與預防,可以參考《網路攻擊》文章。】

DDoS 攻擊的常見類型:

DDoS 攻擊依照癱瘓系統的方式,可以分為兩大類型:頻寬消耗型和資源消耗型。

一、頻寬消耗型

討論網路資訊傳遞時,頻寬指的是固定時間之內,可以傳輸的資料量。頻寬消耗型 DDoS 攻擊以大量的無效資料,攻擊目標的基礎設施層,佔用其頻寬,排擠其正常的使用者。

UDP 洪水攻擊、ICMP 洪水攻擊、 DNS / NTP 放大攻擊都是常見頻寬消耗型 DDoS 攻擊,分別利用大量的使用者資料包通訊協定(UDP)封包和網際網路控制訊息協定(ICMP)封包,以及向網域名稱系統(DNS)和網路時間協定(NTP)伺服器請求大量封包,以癱瘓目標。

晟崴小知識:

晟崴小知識:

1. 什麼是通訊協定(Protocols)?

兩個系統傳輸資料時,需要遵守相同的規則,通訊協定就是這類規則的統稱。可以想像成資訊系統之間的共通語言,兩台電腦要說同一個語言才能溝通。

2. 什麼是封包(Data Packet)?

用網路傳遞訊息時,為了減輕系統運作的負擔,資料通常被切成一小段一小段,被切割出來的段落即為封包。

二、資源消耗型

資源消耗型 DDoS 攻擊則是針對目標伺服器的運算資源,使伺服器無間斷重複無效的運算,而無法處理來自正常使用者的請求、提供原本的服務。以攻擊目標應用程式層為主,較針對基礎設施層的攻擊更為複雜。

常見的資源消耗型 DDoS 攻擊包含:偽造 TCP 連線的SYN 洪水攻擊、針對 IP 的 LAND 攻擊、製造大量的 HTTP 封包的 HTTP 洪水攻擊、透過大量將無效的訪問請求偽裝為合法請求的 CC 攻擊。

我遇到 DDoS 攻擊嗎?8 種遭受攻擊的徵兆

DDoS 攻擊因為難以區分正常請求和惡意請求,不易即時發現。對於一般網路使用者來說,DDoS 攻擊可能有以下影響:

- 網站或服務異常緩慢、卡斷、頻頻斷線,或是無法讀取。

- 垃圾郵件量大幅增加。

- 多次嘗試存取網站或服務遭拒。

- 網路(包含有線和無線)異常斷線。

但出現以上徵兆不一定代表伺服器受到 DDoS 攻擊,發現後,借助流量分析工具,進一步觀察是否有更多 DDoS 攻擊的徵兆:

- 可疑流量來自單一 IP 位置或特定 IP 範圍。

- 對特定頁面或特定端點的請求無原因大幅上升。

- 大量的請求有相同的特徵,例如:相同設備類型、地理位址、瀏覽器類型和版本。

- 流量模式異常,例如:流量大幅增加的時間間隔相同、在非平常流量大的時段激增等。

5 大 DDoS 攻擊防禦方式

一般企業可以透過以下五大方面,提升系統對抵禦 DDoS 攻擊的能力,減低流量攻擊的威脅:

一、定期進行資安檢測、加強防護

了解系統有哪些安全漏洞,評估可能造成哪些資安危害,補強漏洞或制定營運持續計畫。避免發生 DDoS 攻擊時,系統遭遇其他惡意攻擊。同時,使用並定期更新防毒軟體,以免電腦或設備淪為殭屍網路的一部份,被遠端控制,變成 DDoS 攻擊的受害者之一。

想了解有哪些方式可以協助企業找出資安漏洞?可以參考【弱點掃描是什麼】以及【滲透測試是什麼】

晟崴小知識:

晟崴小知識:

營運持續計畫(Business continuity planning,BCP)是指企業在地震、颱風、停電等可能造成營運停擺的天災人禍發生前,先規劃好的災難應變和復原作業流程。內容分析災難可能帶來的衝擊、企業營運所需的最低資源需求、優先恢復的營運項目和時程規劃等。

二、擴充運算資源

DDoS 攻擊以消耗資源為手法,達到使網路服務無法正常運作的目的。平時提升頻寬、傳輸或伺服器容量,在遭受 DDoS 攻擊時,可以減緩流量攻擊的嚴重程度,也能爭取時間進行緊急處理。

三、落實備援機制或資料備份

建立備用的伺服器、儲存裝置、和備份的系統資料,在本來的服務因為 DDoS 攻擊中斷時,可以立刻啟用備援站點,讓服務重新上線。或是將重要資料備份,避免在 DDoS 攻擊和其他惡意網路攻擊事件中,資料遭加密、刪改。

四、全天候監視,並了解正常和異常流量

7x24 監控網站或服務的流量,才能在出現異常活動時,即時發現和反應。平時也要了解正常流量的大小和特性,例如:哪些時段請求最多、流量來自哪些地區、請求的內容大部分是什麼等。知道在正常情況下,網站或服務流量後,較容易在系統偵測到大量流量時,判斷是否遭受 DDoS 攻擊,並儘速做出回應。

五、使用 DDoS 攻擊防禦產品服務

各雲端廠商和資安公司針對 DDoS 攻擊,推出多種防護解決方案,可以在網站或服務接收到巨量請求時,分析流量來源、分辨正常及異常流量和減少遭攻擊的區域,緩解 DDoS 攻擊。此外,同時使用多種 DDoS 攻擊防禦產品,緩解攻擊效果更能加倍。以下整理了常見的流量清洗攻擊防禦服務:

-

流量清洗服務

-

功能:將所有進入伺服器的流量導向到清洗中心,該中心會分析並過濾流量,將正常請求與惡意請求區分開來。

-

效益:能夠高效地清除大量惡意流量,在不影響正常使用者訪問的情況下,保障網站和服務的正常運行。

-

功能:根據每個伺服器的負載情況,將流量分配到不同伺服器。

-

效益:減輕單一伺服器的負荷,避免伺服器過載,提升整體服務的穩定性和響應速度。

-

Anti-DDoS/高防解決方案

-

功能:在伺服器之前增加一道防護層,對進入的流量進行全面的分析和過濾。

-

效益:能夠快速辨識並攔截各類型的 DDoS 攻擊,提供即時的防護措施,保障伺服器的安全。

-

功能:將網站的內容緩存到全球各地的多個節點上,讓使用者可以從最近的節點存取內容。

-

效益:除了提升網站的訪問速度外,還能分散流量,減少對伺服器的直接衝擊,緩解 DDoS 攻擊的效果。

-

WAF(Web應用程式防火牆)

-

功能:監控和過濾進入網站的請求,根據設置的規則攔截具有攻擊特徵的惡意流量。

-

效益:能夠自動學習和更新防護策略,設置頻率限制、IP 黑白名單等,提高網站對 DDoS 攻擊的抵禦能力。

DDoS 攻擊背後原理簡單,發動也容易,但手法眾多,且難以偵測,卻又可以嚴重損害目標,達到獲得經濟利益或博得關注的效果。流量攻擊也因此在駭客間盛行。雖然偵測和防禦困難,透過平時做好資安防護措施,定期資安檢測,分析並監控流量,和導入 DDoS 攻擊解決方案,可以協助企業和組織緩解 DDoS 攻擊的威力,降低營運風險。

歡迎聯絡晟崴科技