什麼是殭屍網路?運作原理介紹

什麼是殭屍網路?

「殭屍網路(Botnet)」指一群被病毒感染,受到遠端操控的電腦或裝置,也稱作機器人網路。名稱源自「機器人(Bot)」和「網路(net)」,感染了病毒的電腦和機器形同無自我意識的機器人(或殭屍),互相連接而成,遠端控制殭屍網路的電腦和裝置的網路罪犯則稱為「殭屍牧人(Bot Herder)」。

殭屍網路中的殭屍數量不一,少則百台千台,多則可達數百萬台,端看殭屍網路的複雜度決定。但取得殭屍網路通常並非殭屍牧人的最終目的,而是再利用殭屍網路進行其他惡意行為,例如 DDos 攻擊、發送垃圾信件。

【想更進一步瞭解 DDoS 攻擊如何運作與預防,可以參考《DDoS 攻擊》文章。】

史上第一起殭屍網路的網路攻擊事件發生在 2000 年,可汗・K・史密斯(Khan K Smith)利用殭屍網路發送 125 萬封釣魚詐騙郵件,再偷取受害者信用卡資料或誘使受害者下載惡意軟體。透過這樣的手法,史密斯至少得手 3 百萬美元。2016 年出現了第一個以感染物聯網裝置,建立殭屍網路為主的病毒 Mirai。透過 Mirai 病毒發動的 DDoS 攻擊造成美國東岸大規模網路癱瘓。而後,寫出 Mirai 的駭客公開其程式原始碼,病毒開始變異,發展出其他變體。 另外,網路犯罪發展迅速,使用殭屍網路的門檻變低。不需要任何技術,就可以付費計時租用殭屍網路,發動 DDoS 攻擊,殭屍網路相關的網路攻擊也越加普遍。

殭屍網路的運作原理

殭屍網路的運作可以分成三個階段:

-

感染

-

控制

-

執行

一、感染

第一步是尋找有資安漏洞的目標,再以惡意軟體(如:ZeuS、GameOver ZeuS、Methbot、Mirai 等)感染電腦或其他裝置,建立殭屍網路軍團。以下的機器都是殭屍網路病毒常見的感染目標:

-

電腦。

-

行動裝置:手機、平板。

-

網路硬體設備,包含:伺服器、路由器等。

-

物聯網(IoT)裝置:指連接網路的實體物品,可以用來感應、偵測、紀錄、追蹤和傳輸數據和資料,例如寵物監視器、健身追蹤器、智慧家電、智慧汽車、智慧醫療設備等。

二、控制

感染機器、集結殭屍大軍之後,駭客可以進一步準備從遠端控制殭屍網路,並為進一步的網路攻擊做準備。

三、執行

在這個階段,駭客動員準備好的殭屍網路,依據攻擊的目的,採取不同的行動攻擊主要目標。殭屍網路可以應用在多種網路攻擊類型,本文之後將詳細介紹不同的殭屍網路攻擊手法。

殭屍網路的類型

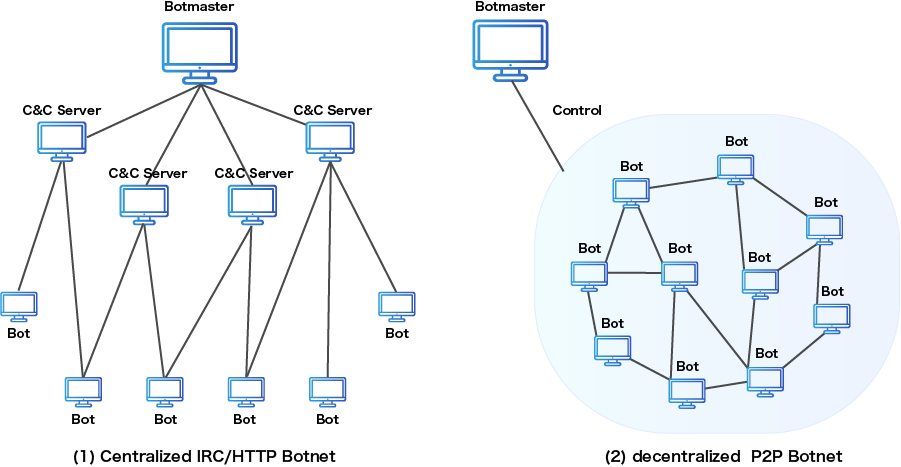

殭屍網路的連接結構,主要可分為以下 2 種模型:

-

客戶端-伺服器模型(the Client-Server Based Model)

-

點對點殭屍網路模型(the Peer-to-Peer Model)

一、客戶端-伺服器模型(the Client-Server Based Model)

這種殭屍網路採中心化的控制模式,殭屍牧人通常會建立單一或少數 C&C (Command and Control,命令與控制)伺服器。C&C 伺服器再連接至各殭屍,並透過 C&C 伺服器管理所有殭屍機器。對殭屍牧人來說,集中管理殭屍網路的好處是下達指令快速簡單,壞處則是不易隱匿自己的蹤跡。而一旦 C&C 伺服器被關閉,即無法再對殭屍網路下任何指示。

二、點對點殭屍網路模型(the Peer-to-Peer Model)

在點對點的模型中,殭屍網路互相連接,不需要透過 C&C 伺服器。相對於客戶端-伺服器模型更加安全,難以追蹤或將整個殭屍網路關閉,但管理殭屍網路也因為去中心化而較耗時。

【兩種連接模型示意圖】

殭屍網路的用途:7 種常見攻擊

殭屍網路簡單來說就是一大群供殭屍牧人差遣的機器,常用來執行以下 7 種網路攻擊:

一、DDoS 攻擊

DDoS 攻擊利用殭屍網路對目標電腦或伺服器發出大量請求,使其超載而無法正常運作。DDoS 攻擊原理簡單,但是可以對目標造成巨大傷害。對於企業來說,網站或服務停機會造成財務損失、公司名譽受損、失去客戶信任等營運危機。針對政府或民生建設的 DDoS 攻擊,則可以影響國家安全和正常運作。

二、發送釣魚信件或垃圾訊息

釣魚信件發送的量越大,越有機會使更多人上當受騙,擴大網路攻擊的範圍,網路犯罪也因此可以獲取更高的利潤。殭屍網路便是大量自動化發信最好的工具。

三、廣告欺詐或點擊欺詐

廣告欺詐指的是透過製造流量,提升網路廣告曝光、點擊、轉換率或是事件,以獲得更高的收入。點擊欺詐的原理類似,指刻意點擊廣告,欺騙廣告平台謀取利潤或是透過點擊付費式的廣告模式,消耗競爭對手的廣告預算。殭屍網路可以提供大量的機器,讓流量和點擊數大幅上升,進而達到廣告或點擊欺詐的目的。

四、竊取資料

有些殭屍網路的病毒再感染、遠端操控電腦的同時,也可以竊取上面的敏感資料。例如 ZeuS Botnet 針對金融機構竊取網路銀行和電子商務帳號密碼。

五、暴力破解

暴力破解也稱為蠻力攻擊,是破解密碼最基本的方式。將密碼所有可能的組合一一輸入測試,直到試到正確密碼為止。假設一組密碼由 5 位數數字組成,密碼可能的組合就有 10 萬種。透過殭屍網路,同時操控多台電腦測試不同密碼組合,可以加速暴力破解的過程。

【想更進一步瞭解暴力破解的原理跟預防方式,可以參考《暴力破解》文章。】

六、撞庫攻擊

撞庫攻擊,又稱憑證填充,是指將已竊取的帳號密碼,嘗試登入進不同的網站,希望找出使用相同帳號密碼組合的使用者,增加網路犯罪的可能性。舉例來說,有駭客在 A 銀行網站竊取了 10 組帳號密碼,再將這 10 組帳號密碼拿去 B 銀行測試,如果可以順利登入。那該駭客可以利用的銀行帳戶的數量也就增加了。通常駭客不會只有 10 組帳號密碼,因此使用殭屍網路大量進行撞庫攻擊,可以提升效率。

【想知道如何預防撞庫攻擊嗎?,可以參考《撞庫攻擊》文章。】

七、挖礦

在數位貨幣的術語中,挖礦指的是透過電腦運算而取得比特幣、以太幣等的加密貨幣。挖礦需要消耗大量電腦的運算資源,因此也有網路犯罪把腦筋動到殭屍網路頭上。遠端操控殭屍網路裡大量的機器挖礦,以取得更多的加密貨幣。

我被感染了?如何判斷感染殭屍網路?

雖然被迫成為殭屍的電腦和裝置大多只是被利用來進行其他網路攻擊的工具,而非駭客的主要攻擊目標,但受感染成為殭屍網路,也會有一定風險和影響,包含:資料遭竊、電腦效能下降等。且為了可以順利進行其他網路攻擊,感染殭屍病毒的電腦或是裝置,通常不會有過於明顯的異常行為,使用者可能成為殭屍而不自知。為避免設備遭不法人士利用,可以注意自己的設備是否有以下跡象:

-

裝置是否有無法解釋的活動,例如電腦電扇沒來由長時間大聲旋轉。

-

上網速度明顯下降。

-

即時沒有上傳或下載檔案時,路由器仍超載運作。

-

裝置上出現並非自己安裝的不明程式。

-

寄件備份中出現可疑的電子郵件。

如果注意到這些狀況,建議更進一步使用防毒軟體和工具,掃描是否有感染到殭屍病毒。

被感染怎麼辦?重灌、重買、更新,3 招解決殭屍網路

若不幸感染了殭屍病毒,除了向司法機關檢舉,協助蒐證、偵辦和要求關閉殭屍網路以外,可以針對被感染的機器採取以下處理方式:

-

移除病毒,並重灌電腦或是行動裝置的作業系統

-

網路硬體設備可以選擇重刷韌體或是重新購入設備

-

更新 IoT 裝置的軟體,補強資安漏洞。如果更新沒有修補漏洞,可聯絡原廠,尋求更多協助。

企業該如何預防被殭屍網路感染?

加強資安意識和整體防毒措施,可以保護企業電腦和裝置免於感染上殭屍病毒。遵循以下作法,降低感染風險:

-

使用高強度密碼,並定期更新。

-

堤防釣魚陷阱和社交工程詐騙,不隨便點擊連結或下載檔案。

-

使用並定期更新防毒軟體。

-

選擇高安全性的 IoT 裝置。

殭屍網路劫持電腦和其他機器,讓人在不知情的情況下,協助網路犯罪以 DDoS 攻擊、釣魚詐騙、廣告和點擊欺詐、竊取敏感資料、惡意挖礦等方式賺取不當利益。除此之外,自己的機器運作效能也會因此打折扣。定期掃描電腦、手機、平板、IoT 裝置和硬體設施,遠離殭屍網路和病毒,減少遭受和參與網路攻擊的風險。